CORS: Comprendiendo y solucionando problemas de seguridad en aplicaciones web

¡Hola a todos los seguidores del blog! En esta ocasión, nos sumergiremos en el intrigante mundo de CORS (Cross-Origin Resource Sharing), un mecanismo fundamental para garantizar la seguridad en las interacciones entre aplicaciones web en diferentes dominios. Si alguna vez te has preguntado por qué algunas solicitudes desde tu navegador funcionan sin problemas, mientras que otras arrojan errores de seguridad, es probable que estés enfrentando problemas relacionados con CORS.

¿Qué es CORS?

Las siglas CORS significan Cross-Origin Resource Sharing (Compartir Recursos entre Orígenes Cruzados), es una política de seguridad implementada en los navegadores web modernos. Su objetivo es prevenir ataques de tipo Cross-Site Request Forgery (CSRF) y Cross-Site Script Inclusion (XSSI), protegiendo los datos y recursos sensibles de los usuarios.

En términos sencillos, CORS define cómo un servidor web puede permitir o denegar el acceso a recursos específicos desde un dominio diferente al que sirve la página web. Esto es crucial para evitar que un sitio malintencionado acceda a información confidencial de los usuarios en otro dominio sin su conocimiento o consentimiento.

¿Cómo funciona CORS?

Cuando un navegador realiza una solicitud HTTP desde un sitio web, incluye una cabecera "Origin" que indica el dominio del cual proviene la solicitud. El servidor que recibe la solicitud debe responder con cabeceras específicas que permitan o denieguen el acceso a los recursos solicitados desde ese origen.

Tipos de solicitudes afectadas por CORS:

- Solicitudes simples (Simple Requests): Estas son solicitudes HTTP GET o POST que no tienen encabezados personalizados y utilizan solo algunos tipos de contenido como "application/x-www-form-urlencoded", "multipart/form-data" o "text/plain".

- Solicitudes con métodos no simples (Non-Simple Requests): Estas son solicitudes que utilizan otros métodos HTTP diferentes a GET o POST, o que incluyen encabezados personalizados. Antes de enviar este tipo de solicitud, el navegador realiza una "preflight" para obtener permiso explícito del servidor.

¿Qué cabeceras se utilizan en CORS?

En CORS (Cross-Origin Resource Sharing), se utilizan varias cabeceras HTTP para permitir y controlar el acceso a recursos desde orígenes cruzados. Estas cabeceras son enviadas por el servidor en las respuestas HTTP a las solicitudes realizadas desde otro dominio. A continuación, se presentan algunas de las cabeceras más comunes utilizadas en CORS:

- Access-Control-Allow-Origin: Esta cabecera especifica qué orígenes tienen permiso para acceder a los recursos del servidor. Puede ser un valor específico, como "https://www.ejemplo.com", o puede usar el comodín "*", lo que indica que cualquier origen tiene permiso de acceso. Sin embargo, es importante tener en cuenta que usar el comodín "*" solo es seguro si no se están enviando credenciales (como cookies o encabezados de autenticación) en la solicitud.

- Access-Control-Allow-Methods: Esta cabecera indica los métodos HTTP permitidos para acceder a los recursos del servidor. Los métodos comunes son "GET", "POST", "PUT", "DELETE", "OPTIONS", entre otros. Debes asegurarte de incluir los métodos que tu aplicación necesita para interactuar correctamente con el servidor.

- Access-Control-Allow-Headers: Esta cabecera especifica los encabezados personalizados permitidos en la solicitud. Si tu solicitud incluye encabezados personalizados, debes enumerarlos aquí para que el navegador permita la solicitud.

- Access-Control-Allow-Credentials: Esta cabecera indica si las credenciales (como cookies o encabezados de autenticación) pueden ser enviadas en la solicitud. Para permitir el envío de credenciales, el valor de esta cabecera debe ser "true". Es importante tener en cuenta que al permitir credenciales, el origen en el encabezado "Access-Control-Allow-Origin" no puede ser el comodín "*", sino que debe ser un dominio específico.

- Access-Control-Expose-Headers: Esta cabecera especifica qué encabezados pueden ser expuestos y accedidos por el cliente después de que se realice la solicitud. Si deseas que ciertos encabezados personalizados estén disponibles en el cliente, debes incluirlos aquí.

- Access-Control-Max-Age: Esta cabecera indica cuánto tiempo, en segundos, debe mantenerse en caché la respuesta preflight (la respuesta a la solicitud OPTIONS) sin tener que enviar otra solicitud preflight. Esto ayuda a reducir la sobrecarga en solicitudes adicionales.

Estas cabeceras mencionadas anteriormente son cabeceras de respuesta enviadas por el servidor. También hay una cabecera llamada "Origin" que es enviada por el navegador en la solicitud y que indica el origen desde el cual se está realizando la solicitud.

Solucionando problemas de CORS:

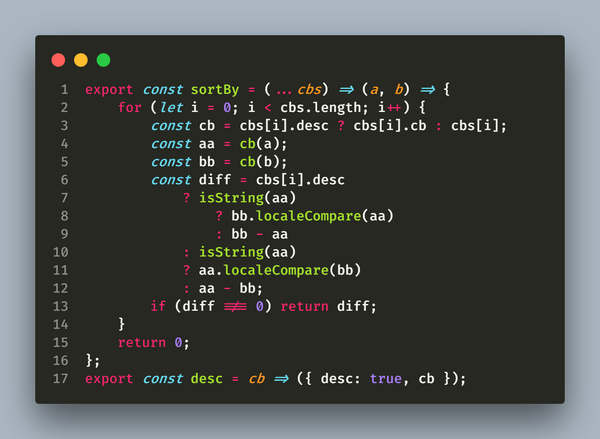

- Configuración en el servidor: Para permitir solicitudes desde otros dominios, el servidor debe estar configurado para incluir las cabeceras CORS apropiadas en sus respuestas HTTP. Esto se logra mediante la configuración de cabeceras como "Access-Control-Allow-Origin", "Access-Control-Allow-Methods", "Access-Control-Allow-Headers", entre otras.

- JSONP (JSON with Padding): JSONP es una técnica que permite realizar solicitudes de recursos desde un dominio diferente mediante la inclusión de un script que carga la respuesta del servidor como una función de llamada en el cliente.

- Proxy en el servidor: Otra solución es utilizar un servidor proxy para redirigir las solicitudes desde el cliente al servidor y, a continuación, enviar la respuesta del servidor al cliente sin problemas de CORS.

CORS es una parte esencial de la seguridad en aplicaciones web modernas. Si bien puede generar desafíos y errores de seguridad al principio, comprender cómo funciona este mecanismo y cómo solucionar problemas de CORS permitirá que tus aplicaciones interactúen de manera segura y eficiente con otros dominios y recursos.

Esperamos que esta entrada sobre CORS haya sido útil y te haya brindado una mejor comprensión de cómo manejar las solicitudes entre orígenes cruzados en tus desarrollos web.

¡Hasta la próxima y gracias por leernos!